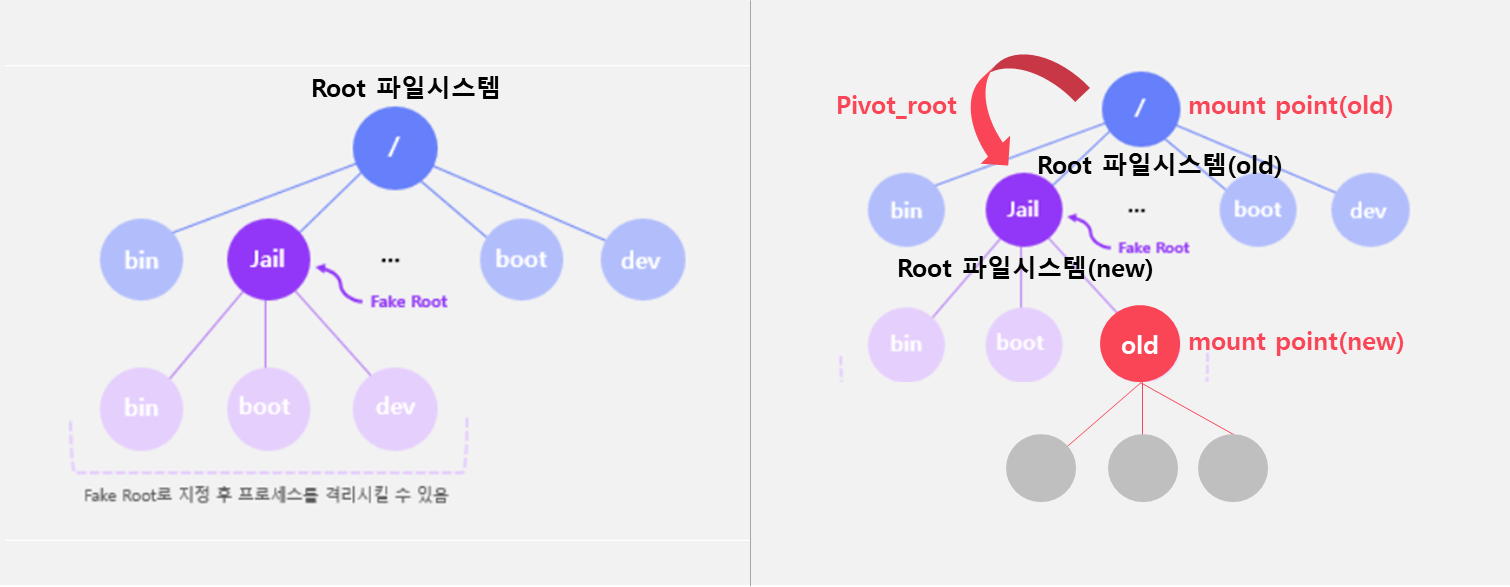

최근 컨테이너 기술계에서 Podman의 루트리스(rootless) 실행 방식이 가진 잠재적 위험성이 다시금 주목받고 있습니다. 특히 ‘Copy Fail’로 명명된 새로운 취약점이 발견되면서, 기존에 안전하다고 여겨졌던 사용자 공간 격리 메커니즘에 대한 의문이 제기되었습니다. 이 이슈가 주목받는 핵심 이유는 단순히 하나의 파일이 덮어써지는 현상을 넘어, 컨테이너 이미지 간 공유 레이어를 통해 예상치 못한 권한 상승이 발생할 수 있다는 점이 드러났기 때문입니다. 과거 시스템 관리자들이 설정 파일 하나를 통해 루트 권한을 획득했던 사례를 연상시키는 이 취약점은, 현대적인 컨테이너 환경에서도 유사한 공격 경로가 열려 있음을 시사합니다.

기술 커뮤니티의 반응은 단순한 호기심을 넘어선 경계심으로 이어지고 있습니다. 해커 뉴스 등 주요 포럼에서는 이 취약점이 단순히 특정 예제에서 작동하는 것을 넘어, 읽기 전용으로 설정되어야 할 공유 리소스가 실제로는 쓰기 가능해지는 광범위한 영향을 미칠 수 있다는 분석이 지배적입니다. 특히 여러 컨테이너 이미지가 동일한 베이스 레이어를 공유하는 환경에서 한 컨테이너의 실행이 다른 컨테이너의 파일 내용을 변조할 수 있다는 점은, 격리된다고 믿었던 공간의 경계를 무너뜨리는 결정적인 증거로 받아들여지고 있습니다. 이는 사용자 네임스페이스나 시컴프(seccomp) 같은 추가 보안 장치를 사용하더라도 커널 수준의 버그가 존재할 수 있다는 불신으로 이어지며, 기술적 확신에 균열을 내고 있습니다.

실제 데비안 기반 환경에서 Podman을 설치하고 사용자 계정을 생성하여 테스트한 사례들은 이 취약점이 이론에 그치지 않고 실제 구축 환경에서 재현 가능함을 보여줍니다. 컨테이너 파일에 웹 서버 설정과 같은 중요한 내용을 포함시킨 후 실행되는 과정에서, 의도치 않게 다른 컨테이너의 파일이 수정될 수 있는 시나리오가 구체적으로 제시되었습니다. 이는 개발 단계에서 편의를 위해 설정 파일을 공유하던 과거의 관행이, 컨테이너화 된 환경에서도 보안 취약점으로 작용할 수 있음을 의미합니다. 즉, 컨테이너가 제공하는 격리성이 절대적이지 않으며, 레이어 공유라는 구조적 특성이 오히려 공격자에게 새로운 진입점을 제공할 수 있다는 점이 실무자들에게 큰 경각심을 주고 있습니다.

이제 기술계는 Podman이 제공하는 격리 수준을 재평가하는 시기를 맞이했습니다. 단순히 ‘루트리스’라는 이름에 안심하기보다, 내부적으로 어떻게 파일 시스템이 매핑되고 레이어가 공유되는지에 대한 깊은 이해가 필요해졌습니다. 앞으로는 이 취약점을 보완하기 위한 패치가 적용될지, 혹은 컨테이너 빌드 전략 자체가 변경될지 주목해야 합니다. 특히 멀티 컨테이너 환경이나 마이크로서비스 아키텍처를 운영하는 기업들에게는 공유 레이어를 통한 교차 공격 가능성을 점검하는 것이 새로운 표준 절차가 될 가능성이 높습니다. 이번 이슈는 컨테이너 기술이 성숙기에 접어들면서, 편의성과 격리성 사이의 미묘한 균형을 다시 한번 고민하게 만드는 중요한 전환점이 될 것입니다.