테슬라 월 커넥터의 펌웨어 업데이트 방식이 최근 기술 애호가들 사이에서 뜨거운 감자로 떠올랐습니다. 기존에는 사용자가 필요에 따라 구버전 펌웨어로 되돌리는 것이 가능했지만, 테슬라가 최신 업데이트에서 ‘안티 다운그레이드’ 기능을 도입하면서 상황이 급변했습니다. 이 기능은 보안 랙켓 값을 통해 최신 버전보다 낮은 버전의 펌웨어가 설치되는 것을 막아, 일종의 업그레이드 고리를 형성했습니다. 하지만 이 방어막을 뚫는 새로운 공격 경로가 발견되면서, 하드웨어의 자유로운 제어권을 되찾으려는 움직임이 다시금 주목받고 있습니다.

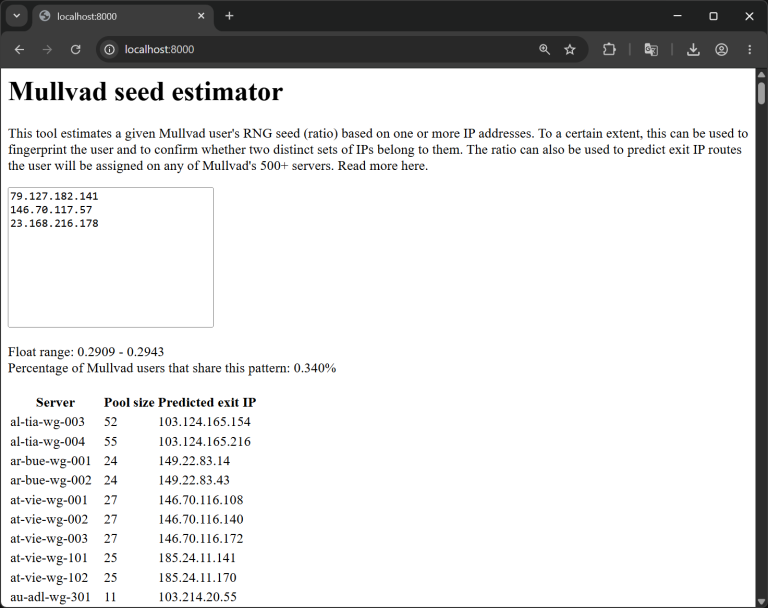

이 이슈가 주목받는 결정적인 계기는 보안 연구팀이 충전 포트 커넥터를 통해 UDS 프로토콜을 활용해 펌웨어 업데이트 순서를 교묘히 조작한 사례입니다. 연구진은 파티션 테이블을 기록하고 슬롯을 지우는 순서를 역으로 활용하여, 시스템이 보안 체크를 통과하기 전에 구버전 펌웨어를 강제로 주입하는 데 성공했습니다. 이는 마치 문이 잠긴 상태에서도 열쇠 구멍을 비틀어 여는 것과 같은 정교한 기술적 해법으로, 단순한 소프트웨어 업데이트를 넘어 하드웨어의 내부 로직을 역으로 분석해야만 찾아낼 수 있는 취약점임을 보여줍니다.

실제 커뮤니티 반응은 이 기술적 발견을 단순한 호기심을 넘어 실용적인 필요로 연결하고 있습니다. 많은 사용자가 와이파이 연결이 끊기면 충전 스케줄이 초기화되거나, 원치 않는 와이파이 액세스 포인트가 생성되는 등 최신 펌웨어의 불편한 점들을 겪고 있습니다. 특히 시간별 요금제를 사용하는 사용자들에게는 충전 타이밍이 무작위로 변하는 것이 큰 불편으로 작용했기에, 펌웨어를 되돌려 제어권을 되찾으려는 시도가 자연스럽게 이어졌습니다. 일부는 이를 해킹이라 부르기보다, 소유자가 자신의 하드웨어를 자유롭게 관리하려는 당연한 권리 회복으로 해석하기도 합니다.

앞으로 주목해야 할 점은 이 우회 기술이 상용화되거나 더 넓은 범위의 사용자들에게 적용될지 여부입니다. 테슬라가 충전 케이블을 통한 오버 더 에어 업데이트 기능을 강화할 경우, 이 보안 장벽이 다시 어떻게 진화할지도 관전 포인트입니다. 하드웨어의 물리적 보안이 breached 된 상태라면 소프트웨어적 제어도 무의미해질 수 있다는 논리는, 향후 전기차 충전 인프라의 보안 설계 방향에 중요한 시사점을 줍니다. 단순한 펌웨어 업데이트를 넘어, 사용자의 제어권과 제조사의 보안 정책이 어떻게 균형을 맞출지 지켜보는 것이 중요합니다.