최근 IT 커뮤니티와 시스템 관리자들 사이에서 ‘인터넷이 무너져 내린다’는 표현이 유행처럼 번지고 있습니다. 단순히 과장된 수사가 아니라, 전 세계 웹 호스팅의 핵심인 cPanel 과 WHM 에서 발견된 치명적인 보안 구멍을 두고 나온 경고입니다. watchTowr Labs 가 발표한 CVE-2026-41940 번호의 인증 우회 취약점은 현재 지원되는 모든 cPanel 및 WHM 버전에 영향을 미친다고 밝혀져, 그 파장이 적지 않습니다.

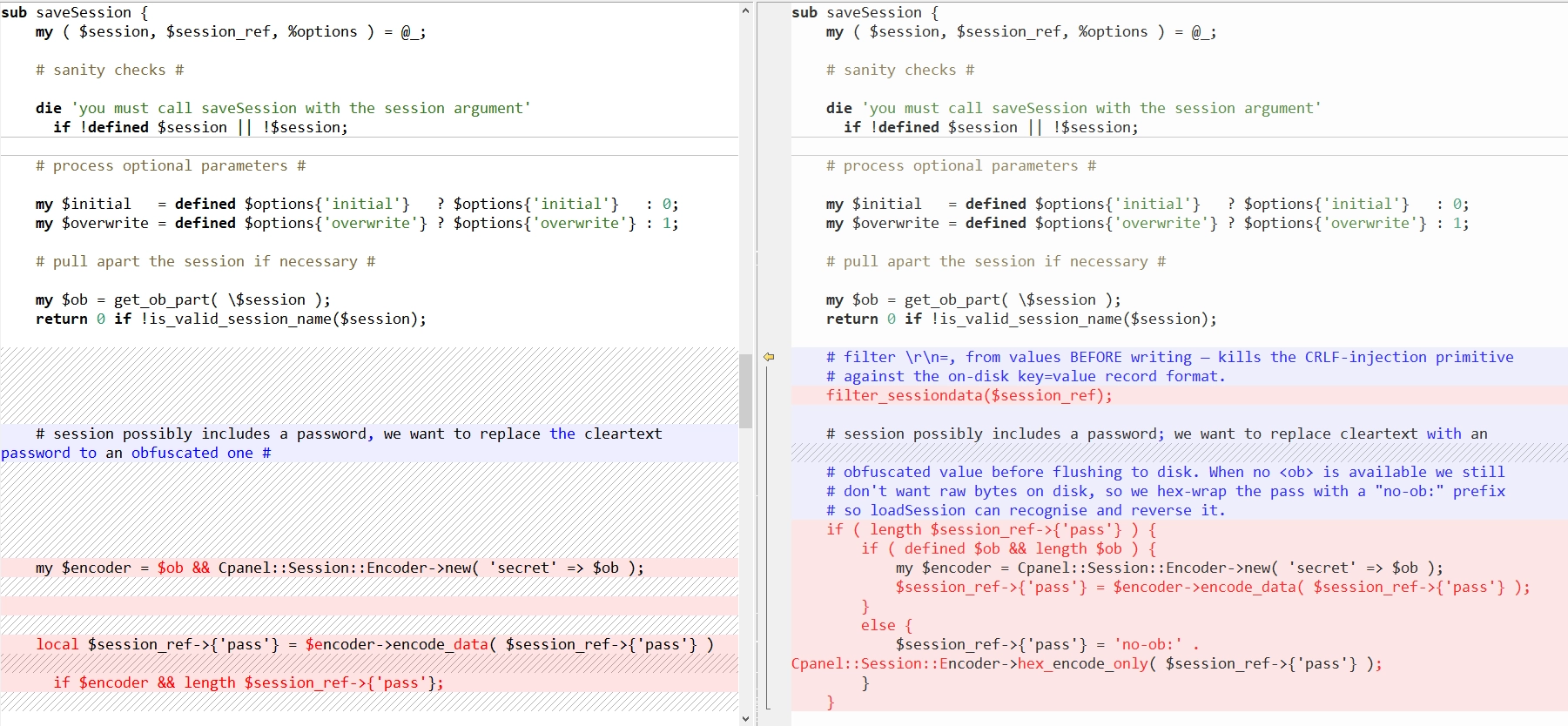

이 취약점이 주목받는 이유는 그 규모와 파급력 때문입니다. cPanel 은 전 세계적으로 7 천만 개가 넘는 도메인을 관리하는 데 사용되며, WHM 은 서버의 루트 권한을 가진 관리자용 인터페이스입니다. 마치 왕국의 열쇠와 각 아파트의 열쇠를 동시에 쥐고 있는 셈인데, 여기서 ‘세션 로드 및 저장’ 과정에 결함이 발견되면서 인증을 우회할 수 있는 길이 열렸습니다. 특히 이 버그는 암호화된 형태로 디스크에 비밀번호를 기록하려는 시도와, 예외적으로 일반 텍스트로 기록되는 우회 경로가 공존하는 복잡한 로직에서 비롯된 것으로 분석됩니다.

기술 커뮤니티에서는 이 현상을 두고 ‘직접 만든 코드가 얼마나 위험한가’를 다시 한번 상기시키는 사례로 꼽고 있습니다. 이미 검증된 PHP 의 세션 핸들러 대신 직접 구현한 로직에서 발생한 실수가 전 세계 웹의 일부를 위협하게 된 것입니다. 워드프레스 사이트가 인터넷의 암흑 물질처럼 보이지 않는 곳에서 작동하듯, 이 취약점 또한 평범한 호스팅 환경에서 조용히 작동하다가 갑작스러운 장애를 일으킬 수 있어 시스템 관리자들의 신경을 곤두세우고 있습니다.

이제 중요한 것은 대응의 속도입니다. 연구팀은 이 취약점이 공개된 지 몇 시간 내에 공격이 발생할 수 있음을 지적하며, watchTowr 클라이언트들이 네트워크 에지에서 자율적으로 위협을 완화할 수 있는 방어 규칙을 즉시 배포했다고 전했습니다. 이는 단순한 패치 공지를 넘어, AI 기반의 빠른 대응 체계가 어떻게 실시간 위협에 대처하는지를 보여주는 사례가 되었습니다. 앞으로 이 취약점을 통해 노출될 데이터의 양과 이를 수습하기 위한 시스템 관리자들의 밤샘 작업이 얼마나 이어질지, 그리고 이 사건이 호스팅 보안 표준을 어떻게 바꿀지 지켜볼 필요가 있습니다.